W Europie najbardziej aktywne są grupy cyberprzestępców z Rosji (47 proc. ataków), wynika z analiz ekspertów firmy Netskope, z których wnioski zostały opublikowane w raporcie Cloud and Threat Report. Ponad 6 proc. ataków pochodzi z Bliskiego Wschodu, ponad 30 proc, z Chin, a reszta z innych regionów świata. Analizy uwzględniają cyberataki wykryte u klientów Netskope w pierwszych trzech kwartałach 2023 roku.

Analitycy firmy Netskope odkryli, że największe grupy cyberprzestępcze miały siedzibę głównie w Rosji, ale także w Ukrainie. Natomiast z Chin zanotowano najwięcej aktywności zwiększających zagrożenia geopolityczne. Cyberataki grup motywowanych geopolitycznie są ukierunkowane na konkretne regiony i branże, których celem jest m.in. zakłócanie działań firm i organizacji lub kradzież własności intelektualnej.

W badanym okresie czołową grupą próbującą atakować użytkowników platformy Netskope Security Cloud była grupa przestępcza Wizard Spider, której przypisuje się stworzenie stale ewoluującego złośliwego oprogramowania TrickBot. Inne aktywne grupy przestępcze wykorzystujące w dużej mierze oprogramowanie ransomware to m.in. TA505, czyli twórcy ransomware Clop i FIN7.

Korzyści finansowe to główna motywacja cyberprzestępców z Rosji. Hakerzy z Chin skupiają się na aktywnościach, których celem jest zakłócenia działalności czy kradzież własności intelektualnej firm i organizacji mających znaczenie w sferze geopolitycznej, np. władz lokalnych, organizacji rządowych i samorządowych, banków czy instytucji sektora zdrowia. Z analizy Netskope wynika także, że najczęściej były atakowane organizacje i firmy z Australii oraz Ameryki Północnej, a Europa znalazła się na 3 miejscu.

Według ustaleń Netskope, w branżach usług finansowych i opieki zdrowotnej zaobserwowano znacznie wyższy odsetek (prawie połowa) aktywności przypisywanej grupom stanowiącym zagrożenie geopolityczne. Natomiast w sektorach, takich jak produkcja, władze centralne i samorządowe, instytucje edukacyjne oraz firmy technologiczne odnotowano mniej niż 15 proc. aktywności pochodzącej od podmiotów motywowanych geopolitycznie, podczas gdy pozostałe zagrożenia miały podłoże finansowe.

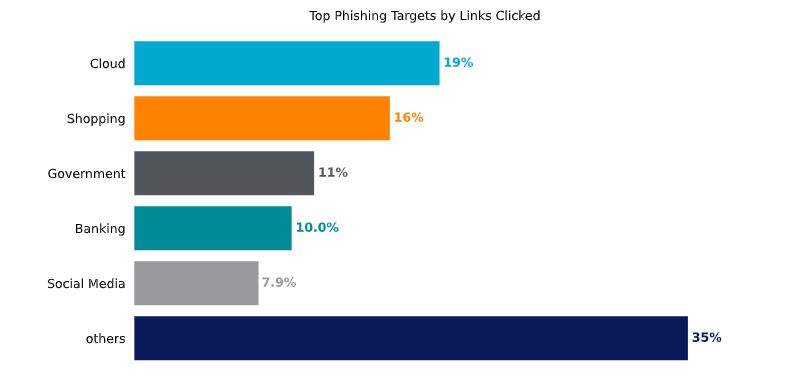

Linki spearphishingowe i załączniki są jak dotąd najpopularniejszymi technikami uzyskiwania dostępu do komputerów użytkowników w 2023 r., a od sierpnia przestępcy byli trzykrotnie skuteczniejsi w nakłanianiu ofiar do pobierania załączników spearphishingowych w porównaniu z końcem 2022 r. Chociaż poczta elektroniczna nadal jest popularnym kanałem wykorzystywanym przez hakerów, wskaźnik sukcesu jest niski ze względu na zaawansowane filtry antyphishingowe i świadomość użytkowników. Jednakże w ostatnim czasie przestępcy z powodzeniem wykorzystują osobiste konta e-mail.

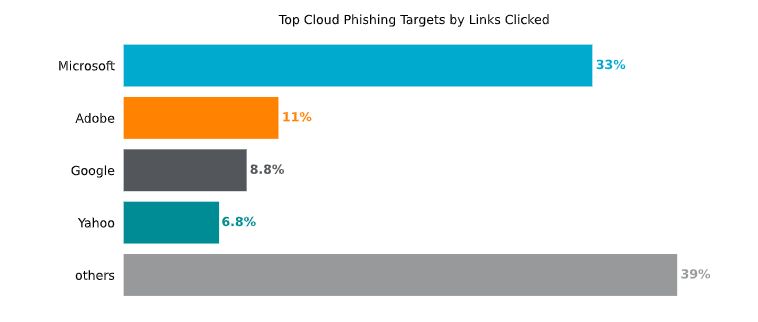

Jak dotąd w 2023 r. 16 razy więcej użytkowników próbowało pobrać załącznik phishingowy z osobistej aplikacji poczty internetowej w porównaniu z administrowanymi przez firmy aplikacjami poczty internetowej. 55 proc. złośliwego oprogramowania, które użytkownicy próbowali pobrać, zostało dostarczone za pośrednictwem aplikacji w chmurze, co czyni te aplikacje głównym narzędziem skutecznego przenoszenia malware. Najpopularniejsza aplikacja chmurowa w przedsiębiorstwach, Microsoft OneDrive, była odpowiedzialna za ponad jedną czwartą wszystkich pobrań złośliwego oprogramowania w chmurze.