Phishing ponownie stał się głównym wektorem początkowego dostępu w 1. kwartale 2026 r., odpowiadając za ponad jedną trzecią incydentów – wynika z raportu Cisco Talos. Cyberprzestępcy coraz częściej rezygnują z wykorzystywania złożonych podatności, a dzięki narzędziom AI szybko tworzą wiarygodne kampanie socjotechniczne.

– Atakujący odchodzą od złożonych exploitów typu zero-day i wracają do skalowalnych ataków ukierunkowanych na ludzi – podkreśla Marcin Klimowski Cybersecurity Sales Specialist w Cisco Polska. W jednym z incydentów przestępcy wykorzystali platformę Softr do wygenerowania fałszywej strony logowania Microsoft Exchange/OWA, bez pisania kodu, z automatycznym przesyłaniem przechwyconych danych do zewnętrznych repozytoriów.

Wyraźnie zmieniły się też wektory ataku: po masowym wykorzystywaniu luk w SharePoint (ToolShell) w 2025 r. ich udział spadł z 62 proc. do 18 proc. Drugie miejsce zajęło użycie prawidłowych danych logowania (24 proc.). Rosnącym problemem jest omijanie uwierzytelniania wieloskładnikowego MFA (Multi-Factor Authentication) – w 35 proc. incydentów atakujący rejestrowali nowe urządzenia na przejętych kontach lub konfigurowali klientów pocztowych z pominięciem MFA.

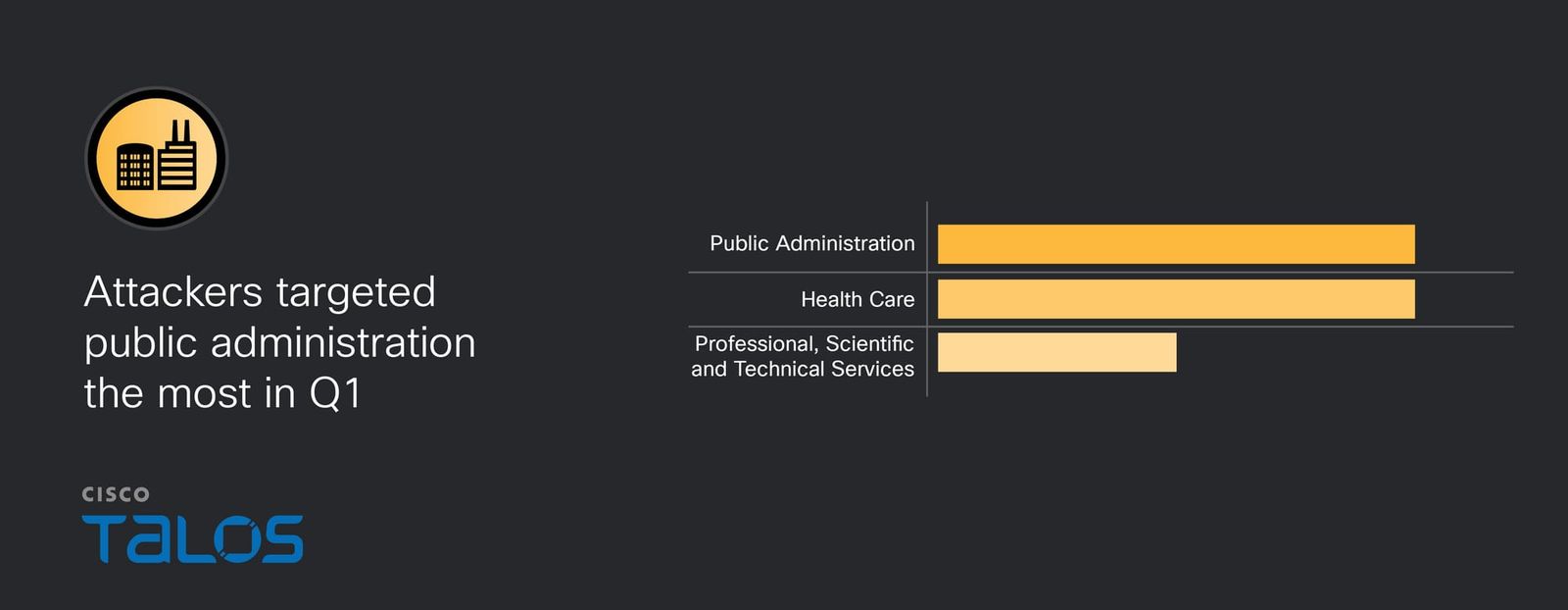

Najczęściej atakowane sektory to administracja publiczna i ochrona zdrowia (po 24 proc.). Choć incydenty pre-ransomware spadły do 18 proc. (z 50 proc. rok wcześniej), grupy RaaS – m.in. Qilin i Akira – pozostają aktywne. Cisco Talos wskazuje, że błędy konfiguracyjne i słaba higiena kont nadal umożliwiają skuteczne ataki.

Klimowski apeluje o wielowarstwową obronę: inwestycje w MFA odporne na phishing, ograniczenie samodzielnej rejestracji urządzeń oraz traktowanie danych uwierzytelniających deweloperów i tokenów chmurowych jak kont uprzywilejowanych.